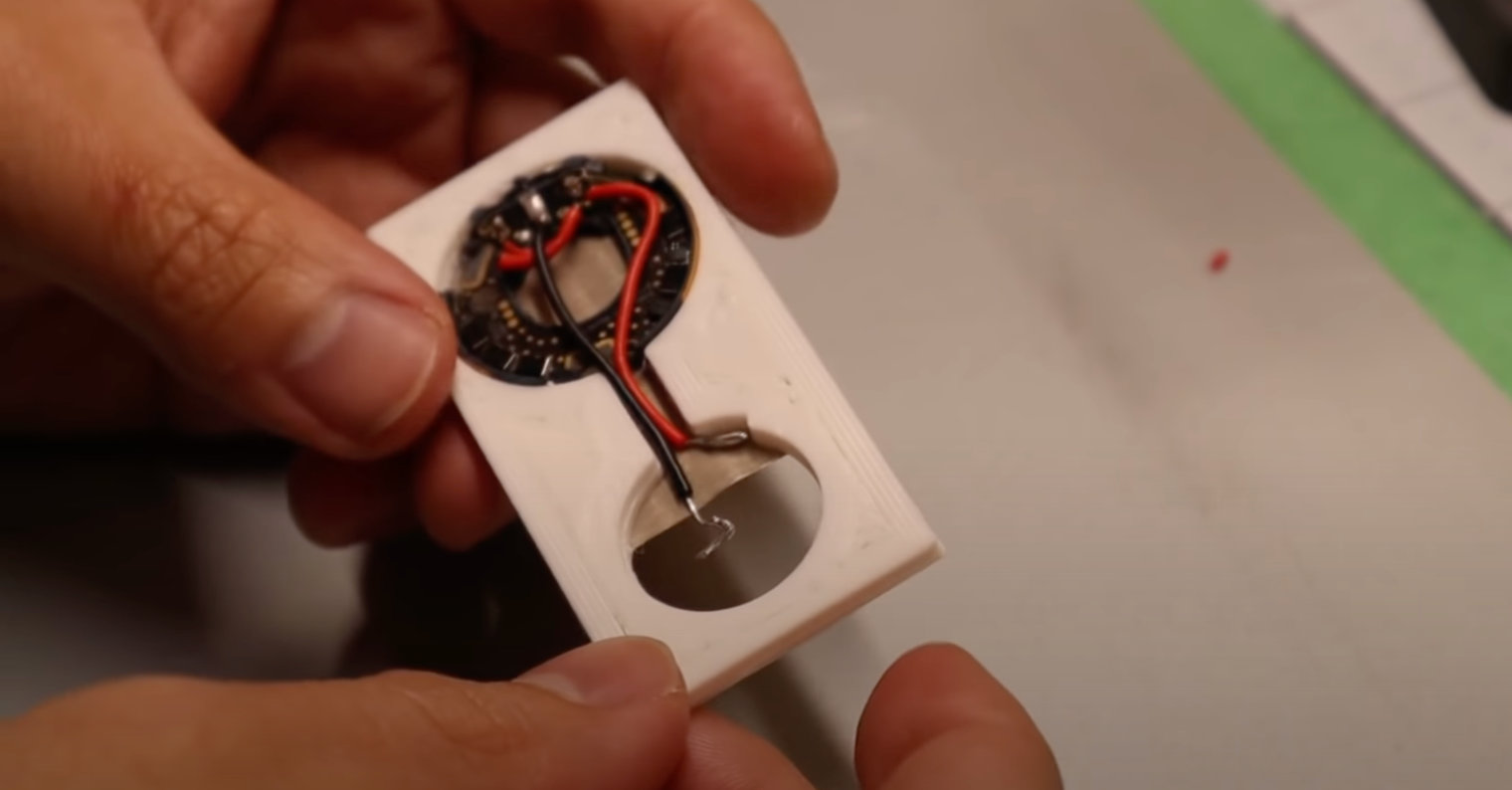

AirTag 智能定位器上市还不到两周,就已经遭到黑客攻击。这是由德国安全专家托马斯·罗斯(Thomas Roth)负责的,他的昵称是 Stack Smashing,他能够直接渗透到微控制器并随后修改其固件。这位专家通过推特上的帖子告知了一切。正是对微控制器的入侵使他能够更改 AirTag 在丢失模式下引用的 URL 地址。

是的! 经过数小时的尝试(并压制了2个AirTag),我设法闯入了AirTag的微控制器! 🥳🥳🥳

/ cc @colinoflynn @LennertWo pic.twitter.com/zGALc2S2Ph

-stacksmashing(@ghidraninja) 2021 年 5 月 8 日

实际上,它的工作原理是,当这样的定位器处于丢失模式时,有人找到它并将其放入他们的 iPhone(通过 NFC 进行通信),手机将建议他们打开一个网站。当产品随后引用由原始所有者直接输入的信息时,这就是产品正常工作的方式。不管怎样,这个改变允许黑客选择任何URL。随后找到 AirTag 的用户可以访问任何网站。 Roth 还在 Twitter 上分享了一段短视频(见下文),展示了正常 AirTag 和被黑客入侵的 AirTag 之间的区别。同时,我们不能忘记提及的是,侵入微控制器是操纵设备硬件的最大障碍,无论如何,现在已经做到了。

当然,这种缺陷很容易被利用,如果落入坏人之手,可能会造成危险。例如,黑客可以使用此过程进行网络钓鱼,从受害者那里引诱敏感数据。同时,它为其他粉丝打开了大门,他们现在可以开始修改 AirTag。目前尚不清楚苹果将如何处理此事。最坏的情况是,以这种方式修改的定位器仍然可以完全发挥作用,并且无法在“查找我的”网络中被远程阻止。第二个选项听起来更好。据她介绍,来自库比蒂诺的巨头可以通过软件更新来解决这个问题。

制作了一个快速演示:带有经过修改的NFC URL的AirTag😎

(电缆仅用于供电) pic.twitter.com/DrMIK49Tu0

-stacksmashing(@ghidraninja) 2021 年 5 月 8 日

它可能是 你感兴趣

只是一种感觉,一个不必要的膨胀的泡沫。这对 AirTag 的主要用途没有重大影响。我认为我们根本不必担心我们的钥匙扣遭到大规模黑客攻击。

他取得了什么成就?我不明白这对任何人都有好处。

是的,这就是苹果著名的安全性:-(

对我来说,AirTag 是一个完全没用的设备!市场上还有很多其他产品,具有相同的功能,而且价格只有三分之一:-)